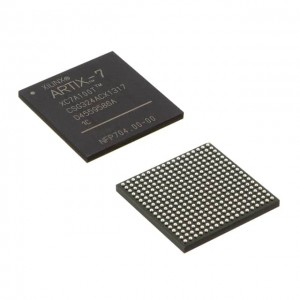

नवीन मूळ XC7A75T-1CSG324I स्पॉट स्टॉक वन-स्टॉप BOM सेवा Ic चिप इंटिग्रेटेड सर्किट्स IC FPGA 210 I/O 324CSBGA

उत्पादन गुणधर्म

| TYPE | वर्णन |

| श्रेणी | एकात्मिक सर्किट्स (ICs)एम्बेडेडFPGAs (फील्ड प्रोग्रामेबल गेट ॲरे) |

| Mfr | AMD Xilinx |

| मालिका | आर्टिक्स-7 |

| पॅकेज | ट्रे |

| मानक पॅकेज | 126 |

| उत्पादन स्थिती | सक्रिय |

| LABs/CLB ची संख्या | ५९०० |

| लॉजिक एलिमेंट्स/सेल्सची संख्या | 75520 |

| एकूण रॅम बिट्स | 3870720 |

| I/O ची संख्या | 210 |

| व्होल्टेज - पुरवठा | 0.95V ~ 1.05V |

| माउंटिंग प्रकार | पृष्ठभाग माउंट |

| कार्यशील तापमान | -40°C ~ 100°C (TJ) |

| पॅकेज / केस | 324-LFBGA, CSPBGA |

| पुरवठादार डिव्हाइस पॅकेज | 324-CSPBGA (15×15) |

| मूळ उत्पादन क्रमांक | XC7A75 |

सुरक्षा उपकरणांच्या पुढील पिढीसाठी प्रोग्रामेबिलिटी किती महत्त्वाची आहे?

डिजिटलायझेशन आणि ऑटोमेशन हा आता जागतिक ट्रेंड आहे.महामारीच्या पार्श्वभूमीवर, सर्व क्षेत्रातील सेवा ऑनलाइन जात आहेत आणि घरातील कामाच्या जलद अंमलबजावणीमुळे, लोक त्यांच्या कामासाठी आणि जीवनासाठी इंटरनेट कनेक्टिव्हिटीवर अधिकाधिक अवलंबून आहेत.

तथापि, जसजसे वापरकर्ते आणि कनेक्ट केलेल्या उपकरणांची संख्या वाढत आहे आणि कार्ये आणि गरजा अधिक वैविध्यपूर्ण होत आहेत, तसतसे सिस्टम आर्किटेक्चर अधिकाधिक गुंतागुंतीचे होत आहे आणि सिस्टम फंक्शन्सची व्याप्ती विस्तृत होत आहे, ज्यामुळे मोठ्या संख्येने संभाव्य धोके निर्माण होतात.परिणामी, डाउनटाइम ही एक सामान्य घटना आहे आणि "क्रॅश" वारंवार मथळ्यांमध्ये असतात.

Xilinx व्हाईट पेपर WP526, नेक्स्ट जनरेशन सिक्युरिटी अप्लायन्सेसमध्ये प्रोग्रामेबिलिटीचे महत्त्व, एकाधिक फायरवॉल आर्किटेक्चर्स आणि Xilinx अडॅप्टिव्ह डिव्हाइसेसची लवचिकता आणि कॉन्फिगरेबिलिटी आणि सुरक्षा प्रक्रिया कार्यप्रदर्शन लक्षणीयरीत्या सुधारण्यासाठी त्याचे IP आणि टूलिंग ऑफरचे संयोजन एक्सप्लोर करते.

सुरक्षा उपकरणे विकसित होत आहेत

नेटवर्क सुरक्षा अंमलबजावणीची पुढची पिढी विकसित होत आहे आणि बॅकअपपासून इनलाइन अंमलबजावणीकडे आर्किटेक्चरल शिफ्ट करत आहे.5G उपयोजन सुरू झाल्यामुळे आणि कनेक्ट केलेल्या उपकरणांच्या संख्येत घातपाती वाढ झाल्यामुळे, सुरक्षा अंमलबजावणीसाठी वापरल्या जाणाऱ्या आर्किटेक्चरला पुन्हा भेट देण्याची आणि सुधारित करण्याची संस्थांना तातडीची गरज आहे.5G थ्रुपुट आणि लेटन्सी आवश्यकता ॲक्सेस नेटवर्कचे रूपांतर करत आहेत, त्याचवेळी अतिरिक्त सुरक्षिततेची आवश्यकता आहे.ही उत्क्रांती नेटवर्क सुरक्षिततेमध्ये खालील बदल घडवून आणत आहे.

1. उच्च L2 (MACSec) आणि L3 सुरक्षा थ्रूपुट.

2. किनारी/प्रवेश बाजूला धोरण-आधारित विश्लेषणाची गरज

3. अनुप्रयोग-आधारित सुरक्षितता उच्च थ्रुपुट आणि कनेक्टिव्हिटी आवश्यक आहे.

4. भविष्यसूचक विश्लेषणे आणि मालवेअर ओळखण्यासाठी AI आणि मशीन लर्निंगचा वापर

5. पोस्ट-क्वांटम क्रिप्टोग्राफी (QPC) च्या विकासास चालना देणाऱ्या नवीन क्रिप्टोग्राफिक अल्गोरिदमची अंमलबजावणी.

वरील आवश्यकतांसह, SD-WAN आणि 5G-UPF सारख्या नेटवर्क तंत्रज्ञानाचा अवलंब केला जात आहे, ज्यासाठी नेटवर्क स्लाइसिंग, अधिक VPN चॅनेल आणि सखोल पॅकेट वर्गीकरणाची अंमलबजावणी आवश्यक आहे.नेटवर्क सुरक्षा अंमलबजावणीच्या सध्याच्या पिढीमध्ये, बहुतेक अनुप्रयोग सुरक्षा CPU वर चालणारे सॉफ्टवेअर वापरून हाताळली जाते.कोर आणि प्रोसेसिंग पॉवरच्या संख्येच्या बाबतीत CPU कार्यप्रदर्शन वाढले आहे, तरीही वाढत्या थ्रुपुट आवश्यकता शुद्ध सॉफ्टवेअर अंमलबजावणीद्वारे सोडवल्या जाऊ शकत नाहीत.

धोरण-आधारित अनुप्रयोग सुरक्षा आवश्यकता सतत बदलत असतात, त्यामुळे बहुतेक उपलब्ध ऑफ-द-शेल्फ सोल्यूशन्स केवळ ट्रॅफिक शीर्षलेख आणि एन्क्रिप्शन प्रोटोकॉलचा निश्चित संच हाताळू शकतात.सॉफ्टवेअरच्या या मर्यादांमुळे आणि निश्चित ASIC-आधारित अंमलबजावणीमुळे, प्रोग्राम करण्यायोग्य आणि लवचिक हार्डवेअर धोरण-आधारित अनुप्रयोग सुरक्षिततेची अंमलबजावणी करण्यासाठी योग्य उपाय प्रदान करते आणि इतर प्रोग्राम करण्यायोग्य NPU-आधारित आर्किटेक्चर्सच्या लेटन्सी आव्हानांचे निराकरण करते.

लवचिक SoC मध्ये TLS आणि रेग्युलर एक्स्प्रेशन सर्च इंजिन सारख्या स्टेटफुल ऍप्लिकेशन प्रक्रियेद्वारे लाखो धोरण नियम लागू करण्यासाठी पूर्णतः कठोर नेटवर्क इंटरफेस, क्रिप्टोग्राफिक IP, आणि प्रोग्रामेबल लॉजिक आणि मेमरी आहे.